Les cryptomonnaies sont apparues en 2008 avec la venue d’un certain Satoshi Nakamoto qui mit en ligne un article décrivant le fonctionnement d’un système d’échange numérique appuyé sur une nouvelle technologie, un algorithme mathématique qu’il nomme la blockchain. Ce qui s’échange sur ce système n’est pas une monnaie fiduciaire comme les dollars ou les euros, ni même de l’or, mais des actifs numériques appelés Bitcoins (BTC). Encore de nos jours, Satoshi Nakamoto reste anonyme, même si certains ont essayé à plusieurs reprises de s’en attribuer le mérite sans toutefois y arriver.

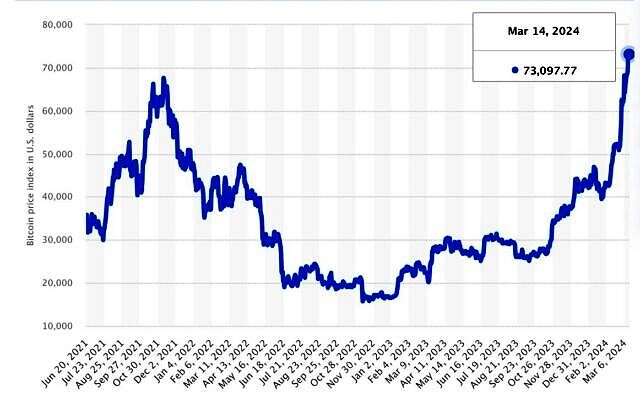

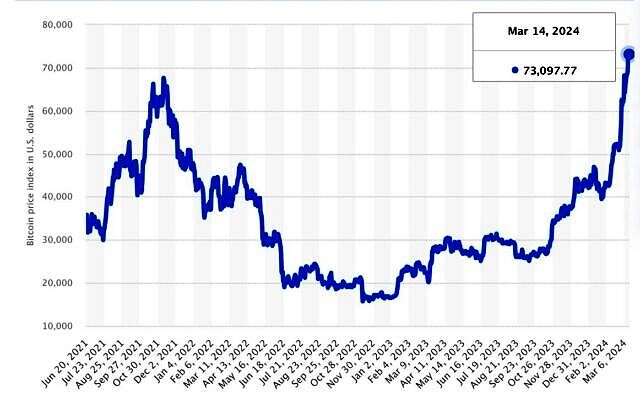

Étant la première monnaie numérique de ce genre, le Bitcoin est aujourd’hui considéré comme l’or numérique des cryptomonnaies, mais c’est aussi la plus importante en termes de capitalisation financière. Le Bitcoin vient récemment d’atteindre des sommets en valant plus de 73,000$ US ! Vient ensuite l’Ethereum appelé argent numérique. C’est aussi la 2ième capitalisation financière en importance …

Depuis sa création, et voyant cette nouvelle monnaie augmenter rapidement en popularité, avec un potentiel financier important, de nombreuses autres devises numériques ont vu le jour, comme le LiteCoin (LTC), l’Ethereum (ETH), Cardano, (ADA), Zcash (ZEC), Monero (XMR), etc … Il existe maintenant des dizaines de milliers de « coins » virtuels différents (qui vient du terme anglais « pièces de monnaie » et que l’on nomme aussi « jetons »), ayant toutes leurs particularités, certaines plus attrayantes que d’autres. Il faut cependant faire attention à ne pas tomber dans le piège du profit facile. Bien que très fluctuant et risqué, il y a aussi beaucoup de spéculations frauduleuses dans ce nouvel eldorado. La réglementation commence à apparaître et devrait stabiliser et faciliter ce nouveau marché monétaire. Depuis peu, la SEC (Securities and Exchange Commission), qui est le gardien des marchés financiers aux États-Unis, a récemment autorisé les « ETF » (Exchange-Traded Fund), qui sont des indices financiers basés sur la valeur du Bitcoin, comme le sont les indices du CAC40 ou le NASDAQ par exemple et qui indique une ouverture à vouloir finalement réglementer et accepter ces monnaies, longtemps considérée comme irréelles (et sans doute incomprises).

Fonctionnement des cryptomonnaies …

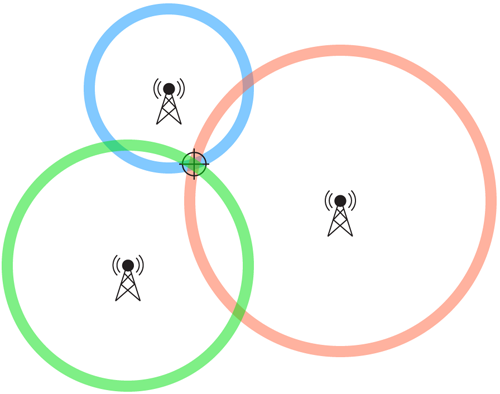

Cette monnaie numérique n’utilise pas d’intermédiaire. Quand vous achetez ou payez un bien ou un service en Bitcoins, le montant est directement transféré de votre portefeuille vers un autre portefeuille (numérique). Ce système est donc décentralisé et ne nécessite pas d’intermédiaire direct (comme les banques). Il y a cependant une procédure de vérification lors d’une transaction, faite par des mineurs. On les appelle ainsi, car comme des travailleurs forcenés, ils utilisent des ordinateurs puissants pour valider et sécuriser les transactions, prenant au passage une petite commission.

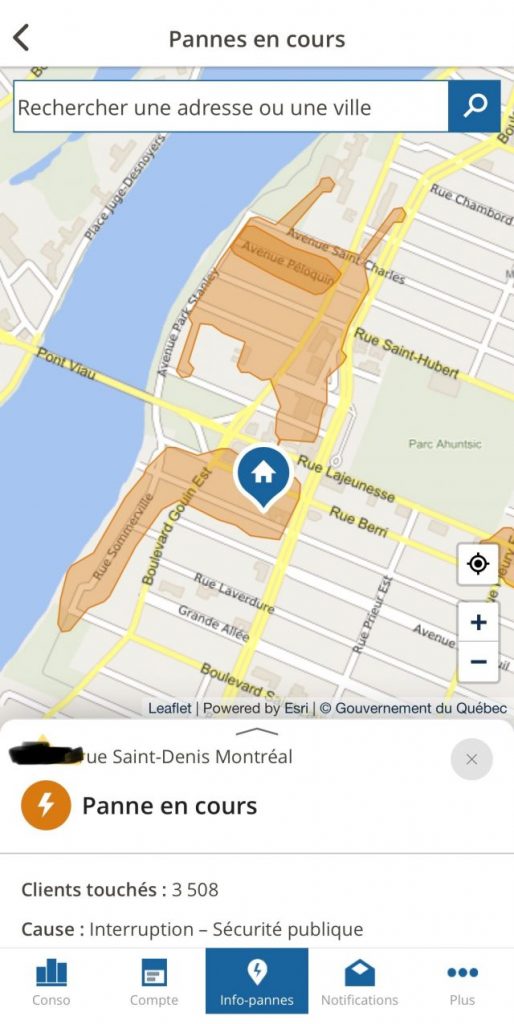

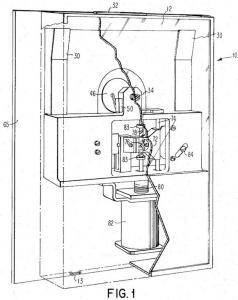

N’importe qui, possédant une bonne connexion Internet et un ordinateur doté de cartes vidéos puissantes (car ce sont les processeurs de ces cartes qui font les calculs nécessaires à la validation des transactions) ou bien des machines spécialisées, les « ASIC », de l’acronyme anglais pour « Application-Specific Integrated Circuit » (Voir l’image ci-dessous), peuvent « miner » ou valider des transactions numériques de cryptomonnaies. Ce processus est donc un service totalement décentralisé et sans frontière. Ce travail nécessite néanmoins beaucoup d’énergie et sa rentabilité sera calculée en fonction de l’énergie nécessaire à son fonctionnement. Il existe des « fermes de minage » dont la spécialité est de valider à grande échelle des transactions numériques. Elles bénéficient souvent d’infrastructures adaptées à leurs besoins, certaines même générant leur propre électricité ! Ces validations peuvent se faire individuellement ou en « pool » (regroupant plusieurs mineurs). En effet, il est souvent plus intéressant de faire partie d’un pool afin de s’assurer des revenus réguliers et partagés avec les mineurs du groupe que de miner individuellement, le minage revenant généralement et en priorité, à la plus grande puissance de calcul.

Mais ces processus de rémunération qui servent à créer de nouveaux jetons (« coins ») ne sont pas toujours linéaires. Le Bitcoin, par exemple, a été conçu pour en générer 21 millions ou encore Cardano, qui a basé sa monnaie sur la même technologie que le Bitcoin, mais avec un maximum de 45 milliards de jetons. Plus le minage se rapproche de la limite imposée par la technologie d’une cryptomonnaie, moins la récompense est grande, créant par la même occasion une rareté et par conséquent, une augmentation notable de la valeur de leur monnaie numérique ! Ce processus permet aussi un certain contrôle sur la valeur des jetons, afin d’éviter une surchauffe financière. Pour le Bitcoin, cette diminution de la rémunération se nomme le « halving » et ce 4ième changement depuis sa création devrait avoir lieu quelque part autour du 20 avril 2024 (estimation), diminuant les récompenses de 6.25 BTC à 3.125 BTC pour chaque bloc miné. Cette opération arrive généralement tous les 4 ans. Un « bloc » est un ensemble de transactions entièrement vérifié et validé. Le nombre de transactions dans un bloc Bitcoin est variable, mais il se situe généralement entre 1 000 et 2500. Il y a par contre d’autres monnaies comme l’Ethereum qui n’ont pas de restriction quant à la création du nombre de jetons. La valeur des frais de transactions et les récompenses pour créer de nouveaux jetons va donc être faite et calculée différemment et se fera principalement en fonction de l’offre et la demande.

Bien entendu, pour vendre ou acheter des cryptomonnaies avec de l’argent fiduciaire (des $ ou des € par exemple), il faut quand même passer par un intermédiaire pour les convertir en « jetons ». Ce sont les « plateformes d’échange ». Ces dernières vont aussi prendre une commission sur vos transactions comme le feraient une banque ou un bureau de change.

De nombreuses plateformes d’échanges existent. En voici quelques-unes :

Ces plateformes seront la première étape pour échanger, vendre ou acheter des cryptomonnaies, surtout si vous n’en possédez aucune.

Bitcoin : 21 millions de jetons et après ?

Une des particularités du Bitcoin est de diminuer les récompenses, plus on se rapproche de la limite de création des BTC, soit des fameux 21 millions de jetons (en théorie, et à cause du mécanisme de création initial, 20 999 999,9769 bitcoins seront créés au maximum), mais il faut aussi prendre en compte les pertes, les adresses dormantes, les gains non réclamés, etc. On estime arriver à cette limite vers l’an 2141. D’ici là, vous et moi ne serons surement plus là pour en parler.

Les « wallets » ou « Portefeuilles » …

Mais avant de pouvoir faire des transactions, il vous faudra un portefeuille pour recevoir, envoyer ou simplement garder ces valeurs en sécurité. Ce portefeuille est en fait un coffre-fort dont vous seul avez la clé. Il en existe 2 sortes :

- Les portefeuilles froids (Cold wallet)

- Les portefeuilles chauds (Hot wallet ou soft wallet)

Les portefeuilles numériques sont composés de 3 importantes informations :

- La clé privée est généralement constituée de 12 ou 24 mots et classée dans un ordre spécifique. On appelle aussi cette clé, des « seeds », en référence aux graines qui servent à faire pousser des plantes et faire fructifier vos avoirs. Cette clé est très importante. C’est elle qui identifie votre portefeuille. Elle ne doit EN AUCUN CAS être partagée ou sauvegardée dans un fichier sur votre ordinateur. Habituellement, c’est une feuille de papier soigneusement conservé dans un coffre à la banque ou dans un endroit sécurisé chez vous. Il existe aussi des plaques de métal ou seront gravés ces précieux mots. Ainsi, en cas de feu ou de catastrophe naturelle, ces informations pourront plus facilement être conservées hors de toute intempérie. En cas de perte ou de destruction, cette clé vous permettra aussi de recréer votre portefeuille avec tout ce qu’il contenait !

- Le mot de passe sert quant à lui à privatiser l’ouverture et la fermeture du portefeuille. Après un certain nombre infructueux de la saisie de votre mot de passe, le portefeuille sera automatiquement détruit. Pas de panique ! Si vous avez conservé vos « seeds », il sera facile de recréer votre portefeuille avec toutes vos valeurs. Rien ne sera perdu puisque ces informations sont sauvées dans la blockchain. C’est un peu comme le petit Poucet qui sème des petits cailloux pour retrouver son chemin. Chaque caillou individuellement n’a aucune valeur, mais la blockchain est la clé pour les rassembler tous à partir de votre clé unique ;

- Finalement, vous aurez besoin d’une adresse (publique) pour envoyer ou recevoir des cryptomonnaies. Cette adresse sera générée depuis votre portefeuille en fonction de ou des monnaies que vous posséderez. Il en faudra une différente pour chaque type de cryptomonnaie que vous possèderez. Il est même possible d’en avoir plusieurs pour une seule cryptomonnaie. Ces adresses, une fois créées, ne pourront pas être effacées puisqu’elles feront partie intégrante de la blockchain. La ou les adresses de votre portefeuille sont une longue suite de lettres et de chiffres (voici un exemple : « bc1qmckknkfa…………..arg2vmlzzzskg9k8 »). Cette adresse est impossible à retenir facilement. Pour des raisons pratiques, cette adresse sera aussi disponible sous forme de code QR :

Exemple de Code QR …L’adresse doit donc être copiée et mémorisée dans un document. Afin de simplifier cette opération, une entreprise a eu l’ingénieuse idée de créer un répertoire, associant l’adresse à un nom plus facilement mémorisable. Par exemple, cette adresse ci-dessus est associée à « Bibi.x », une adresse qui se retient facilement, un peu comme les noms de domaines des sites web. L’entreprise se nome « Unstopable Domains».

Différences entre les portefeuilles Froids et Chauds ?

Un portefeuille et l’élément le plus fragile de cette chaine financière. En effet, c’est là que sont emmagasinés vos valeurs, votre argent, vos économies … C’est pour cette raison que 2 types de portefeuilles ont été créés :

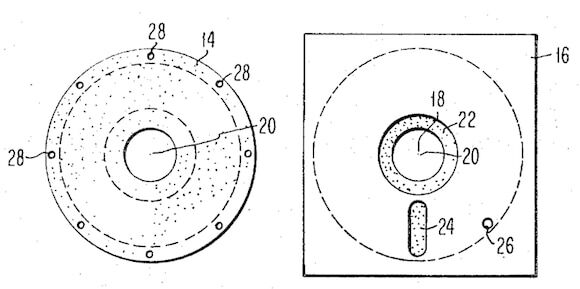

- Les portefeuilles froids (Cold wallet) : Ils permettent de conserver en toute sécurité, vos cryptomonnaies et sont très difficilement piratables car ils ne sont pas connectés au réseau (Internet). En effet, le mot « froid » prend tout son sens, car, quand un appareil n’est pas alimenté, il ne fonctionne plus et est par définition : « froid ». L’intérêt de ce portefeuille est d’emmagasiner des montants substantiels en toute sécurité. Ils ne seront connectés au réseau seulement lors de transactions, durant de courtes durées, limitant ainsi toutes interactions involontaires avec de tierces parties indésirables. De plus, ces portefeuilles, pour la plupart, ne fonctionnent que s’ils sont physiquement connectés avec un câble. Pas de WiFi ou de connexion bluetooth, ce qui limite aussi les connexions non désirées. Si on y regarde plus en détail, ces appareils ont aussi 2 systèmes d’exploitation internes, qui ne sont pas directement reliés entre eux, un utilisé pour l’interface et ‘autre la gestion des données, ce qui permet de séparer les données de l’interface de l’utilisateur, ce qui rend aussi le piratage plus compliqué voir presque impossible.

- Les portefeuilles chauds (Hot wallet ou soft wallet) : Quant à eux, ces portefeuilles sont des logiciels installés sur votre téléphone ou votre ordinateur. Ils sont principalement utilisés pour des transactions courantes et il est fortement conseillé de ne conserver que de petits montants. Ces logiciels ne sont pas toujours fiables, et bien souvent nous n’en connaissons pas la provenance. Autre défaut, ils intègrent souvent votre blockchain, et ceci est un très grand risque si la sécurité de votre téléphone ou votre ordinateur est compromise. À utiliser donc avec beaucoup de précautions.

Exemples de portefeuilles froids :

- Trezor (Model T) (Modèle ci-dessous, un des plus populaires)

Autres marques populaires :

Un marché en pleine maturation

Il y a eu plusieurs fraudes d’importance qui ont récemment fait la une des journaux, dont FTX par exemple qui a frauduleusement utilisé l’argent des investisseurs pour ses propres besoins. Ou bien encore « Do Kwon », le créateur coréen de la monnaie « Terra-Luna » qui a aussi a été accusé de fraude pour non-respect des règles financières pour plus de 40 milliards de $US. Et ceci est certainement arrivé à cause du manque de réglementation, mais aussi un peu à cause de l’incrédulité des investisseurs …

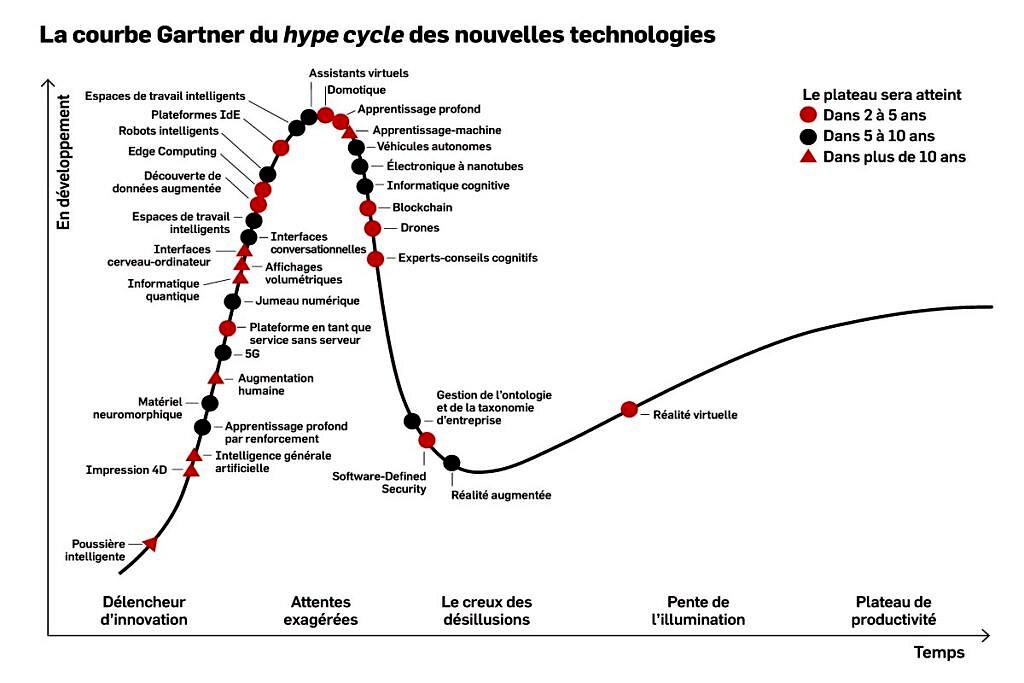

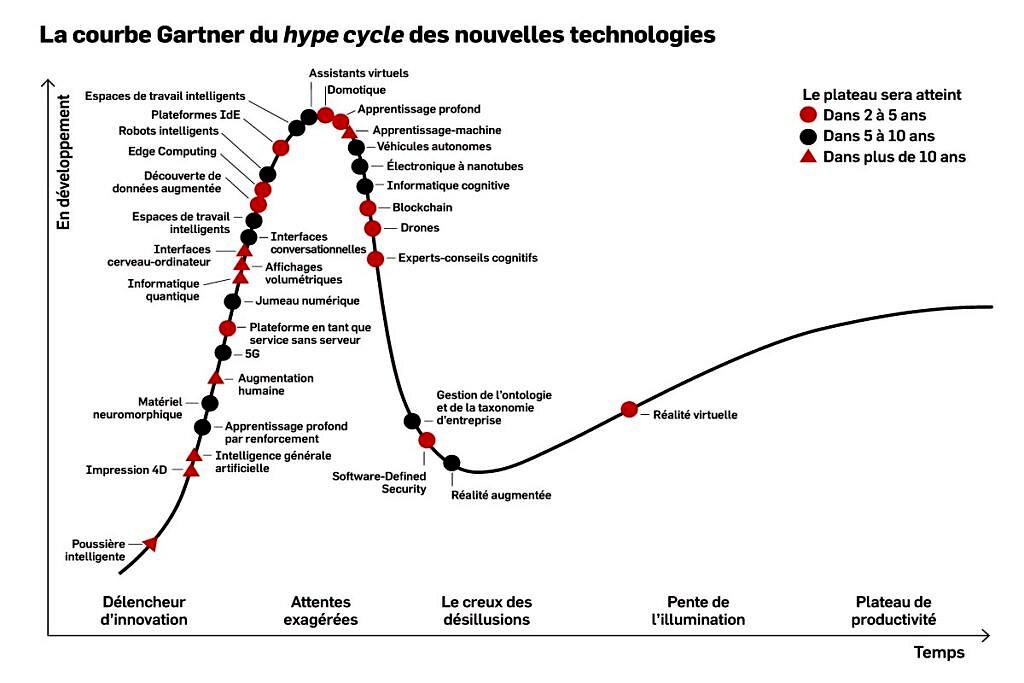

Ces dernières années, le marché des cryptomonnaies non réglementé a été secoué par de nombreux scandales, ternissant l’image d’une révolution technologique et financière que sont les cryptomonnaies. L’adoption d’une nouvelle technologie passe toujours par une phase euphorique et anarchique avant de se stabiliser (la courbe ci-dessous peut nous aider à nous représenter la courbe d’adoption d’une nouvelle technologie … et elle s’adapte un peu à tout ce qui est nouveau)

Légalité et taxes

Chaque pays est souverain avec ses propres lois. Mais il y a un point commun dans pratiquement toutes les contrées du monde, ce sont les taxes et les impôts ! Et oui, les cryptomonnaies, considérées comme des actifs, sont généralement soumises à nos lois fiscales. Quant à la légalité, ceci dépend aussi de chaque pays. Certains les y ont autorisés d’autres non, mais ceci n’est pas absolu. Les règles peuvent changer.

Le manque de législation ouvre à la voie à des règles parfois complexes, qui s’appliquent dans un pays et non chez le voisin. Il est une certitude cependant, les transactions en cryptomonnaies ne connaissent pas les frontières, et probablement plus que toutes les autres, car elles sont « décentralisées » et n’ont pas besoin d’un intermédiaire comme nos institutions financières. Ceci rend aussi leur contrôle un peu plus compliqué. Mais ça n’est qu’un commencement, car notre monde est devenu numérique et les cryptomonnaies ne sont que l’aboutissement d’une évolution nécessaire à sa continuité. Heureusement, la réglementation devient de plus en plus sévère et stricte vis-à-vis des vendeurs de rêve et nos outils sont aussi plus matures, sécuritaires et faciles à utiliser. Nos gouvernements commencent à légiférer et réglementer la fiscalité entourant le marché des cryptomonnaies.

Demain ?

Il faut voir la blockchain comme un outil, sécuritaire et décentralisé (pour ne plus avoir besoin des banques actuelles) … et c’est là que ça coince un peu. Ça fait un peu plus de 16 ans que beaucoup n’y voient que du vent. Pourtant, il faut anticiper derrière cette nouvelle façon de transférer des devises, car c’est une révolution technologique majeure ! Bien entendu, l’engouement est assez récent et comme tout ce qui est nouveau surtout dans les domaines de la finance, ça va prendre une règlementation sérieuse et légale. Il y a aussi eu beaucoup de fraudes, mais aussi beaucoup de résistance de la part des instances financières qui ont peur de perdre leur pouvoir (et leurs emplois). Les gouvernements doivent effectivement légiférer plus efficacement, mais surtout comprendre comment fonctionnent ces monnaies numériques et ce que ça peut apporter dans notre quotidien. Il y a aussi beaucoup de sensibilisation à faire afin de rendre les processus transactionnels plus simples à utiliser. C’est « gagnant-gagnant » pour tous, surtout pour une économie qui ne jure que par la consolidation, à toujours vouloir faire plus avec moins …

La Chine n’est qu’un exemple parmi plusieurs autres. Ce pays a adopté la technologie de la blockchain et l’a imposé à son système économique. Certains pays ont misé sur le BTC (Bitcoin) et ont pu créer des écoles et améliorer des infrastructures. Les cryptos sont un bon moyen d’y arriver, mais elles apportent tellement plus qu’un simple moyen de transférer des valeurs. Elles peuvent sécuriser des contrats, des documents, faire en sorte qu’ils soient délivrés à des moments précis, sécuriser des transactions, valider l’authenticité d’une lettre ou de papiers légaux ou d’une œuvre, etc. et tout ça sans avoir besoin de les conserver ces informations dans un coffre-fort, puisqu’elles font partie du réseau. Contrairement à une croyance populaire, toutes les transactions sont traçables, depuis la première transaction pour une monnaie donnée, et par voie de conséquences, nos gouvernements peuvent aussi en contrôler le contenu (et nous taxer). Il existe quelques exceptions avec Monero et Zcash par exemple qui sont 2 cryptomonnaies qui permettent l’anonymat, mais c’est un peu comme les paradis fiscaux, ils existeront toujours. Bien que Zcash ait l’option de rendre les transactions anonymes ou non ! Cette dernière, créée en partenariat avec Edward Snowden, a comme objectif de rendre cette monnaie plus libre, exempte de tout attachement à des gouvernements ou des organisations illicites.

Bien entendu, tout est basé sur le réseau (Internet). Et si Internet s’écroule, les cryptomonnaies aussi … mais ça ne sera là, que le début d’une nouvelle ère !

Mise en garde

Les cryptomonnaies utilisent des algorithmes extrêmement complexes. À moins d’être un spécialiste averti, la compréhension détaillée de cette technologie n’est pas à la portée de tous. Souvent réservé à des équipes de programmeurs, de chercheurs, de scientifiques et de mathématiciens, il est important avant de miser sur une nouvelle cryptomonnaie d’en connaître un peu plus. Savoir quels sont les entreprises, les organisations ou les individus derrière ces projets, quels sont les buts et quels en sont les cahiers des charges sur du long terme. Faire une petite recherche vous aidera dans vos choix et vos décisions. Votre hôte n’est qu’un simple observateur, sans connaissances particulières dans ce domaine. Je serai donc mal avisé de vous orienter dans le choix d’une monnaie numérique plutôt qu’une autre. Les quelques jetons (monnaies numériques) cités dans ce petit texte, ne sont donnés qu’à titre d’exemples. Il n’est pas nécessaire d’en comprendre les rouages complexes, mais une approche pragmatique est nécessaire pour les utiliser correctement. La spéculation est aussi très risquée, surtout si vous utilisez les plateformes d’échanges. Elles sont parfois sujettes à du piratage ou des bugs qui peuvent vous faire perdre beaucoup. Choisissez des plateformes sérieuses qui ont une bonne réputation. Si vous les utilisez, soyez-en conscients. N’investissez que ce que vous pouvez perdre si vous souhaitez découvrir et vous engager dans ce nouveau monde.

Dans mon for intérieur, je reste persuadé que dans un avenir pas si lointain, elles feront partie de notre quotidien, peut-être sous des formes différentes, mais définitivement cette innovation, car il s’agit bien d’une nouvelle création dans notre monde moderne et connecté, la blockchain n’est pas là pour disparaître !

Article intéressant expliquant comment créer sa propre cryptomonnaie :

Sources :

Vues : 641

.

.

(Statistiques disponibles sur :

(Statistiques disponibles sur :