Pour faire une réponse courte, « non » ! Alors, pourquoi en parler ? Simplement pour comprendre comment ces appareils fonctionnent et quels compromis il est possible de faire, car des alternatives existent. Il y a cependant des technologies qui peuvent rester très discrètes, mais pour le commun des mortels, elles sont bien souvent hors de notre portée … Utilisés par les grandes organisations internationales, les militaires ou les politiciens, mais aussi les groupes criminels, ces appareils existent. Mais à moins de disposer de grandes ressources financières et humaines, mais aussi d’accréditations spéciales, vous et moi n’y aurons jamais accès.

Notre vie privée compte beaucoup et dans une communauté, communiquer est une nécessité et un besoin. Le cellulaire (le « mobile ») est dans notre société actuelle, un appareil dont on ne peut plus se passer. Certains pays comme la Chine l’ont bien compris et l’ont même rendu obligatoire ! Il remplace avantageusement votre portefeuille, vos cartes de crédit, vos pièces d’identité, les cartes de bibliothèque, de bus et de métro pour ne citer qu’elles et profite d’applications sociales bien souvent attractives, mais permet aussi de vous suivre à la trace, une trace numérique !

Un cellulaire est avant tout un émetteur-récepteur radio, communiquant avec des relais éparpillés sur le territoire à couvrir. Certains modèles utilisent même les satellites pour augmenter cette couverture ou pour permettre des connexions d’urgence. On y intègre presque obligatoirement une puce GPS pour les localiser avec précision, le WiFi et le Bluetooth pour les connecter avec des appareils et une connexion Internet, mais aussi des appareils photo et une panoplie d’autres capteurs plus ou moins pratiques selon les besoins. Ils peuvent aussi être programmés et avoir des logiciels utilitaires ou récréatifs. On est loin des premières briques (comme le premier véritable cellulaire qu’est le Dynatac 8000X de Motorola, commercialisé dès 1984), dont la seule et unique fonction était de … téléphoner ! Ces appareils sont pratiques et souvent indispensables dans nos tâches quotidiennes, personnelles et professionnelles.

Les vieux modèles de téléphones cellulaires n’intégraient pas de puce GPS, et offraient certainement plus de sécurité vis-à-vis de notre vie privée. Malheureusement, ils utilisaient aussi des protocoles de communication qui ont disparu (AMPS, CDMA et TDMA) ou sont en voie de disparition comme le 2G par exemple, désactivés chez beaucoup de fournisseurs en Amérique du Nord et le seront bientôt dans le reste du monde. La 3G devrait aussi bientôt connaître le même sort. AT&T aux États-Unis, par exemple, a officiellement fermé son réseau 3G le 22 février 2022. Nous en sommes à la 4ième et 5ième génération du signal radio numérique (ou encore LTE, 4G et 5G…), protocoles plus efficaces, permettant aussi de transférer plus de données rapidement, de connecter plus de téléphones en même temps, et permettant les flux importants de données en temps réels comme les jeux ou les conférences vidéos.

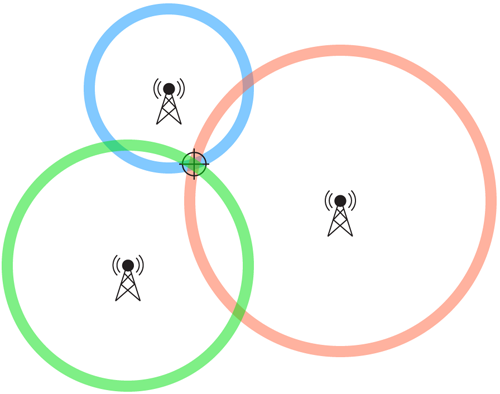

Cependant, la vie privée est un sujet délicat qui peut souvent être mis à mal avec la prolifération des toutes ces technologies, à première vue pratiques et inoffensives, mais qui peuvent, pour des mains un peu plus expertes, devenir de véritables espions numériques sournois ! En effet, tous les ingrédients sont réunis dans un téléphone pour nous espionner à qui souhaiterait vraiment le faire (« … et si c’est possible, alors pourquoi ne le feraient-ils pas ? »). Les batteries sont souvent inaccessibles et permettent au téléphone d’être connecté en permanence. Car même si le téléphone est éteint, il ne l’est jamais réellement et peut être activé n’importe quand et à distance par quelqu’un qui en a les ressources. Il possède aussi une puce GPS (GPS-A) pour nous localiser avec grande précision. Sans cette puce, il est quand même possible de savoir, avec une moins bonne précision où se trouve le téléphone, simplement en vérifiant sur quelle tour relai il est connecté par triangulation.

Il y a aussi les micros et les caméras qui pourraient être utilisées à votre insu ainsi que d’autres capteurs … brefs, sachant cela, un téléphone même éteint, peuvent fournir beaucoup d’information ! Comme il est aujourd’hui possible d’utiliser facilement des logiciels sur votre téléphone, certaines applications-espionnes peuvent aussi rendre ces opérations plus simples et accessibles à tous !

Sachant cela, il serait légitime de vouloir contrôler certains « capteurs » (l’émetteur du cellulaire, le micro et la caméra, le GPS, le Wifi et le Bluetooth…) et les rendre inactifs si on le souhaite. Avec la majorité de nos téléphones intelligents actuels, c’est souvent impossible. La seule alternative, simple et efficace, est de placer votre téléphone dans une boite en métal bien fermée (aussi appelée « cage de Faraday ») pour l’isoler du monde extérieur, mais avec comme contrepartie de ne plus pouvoir recevoir vos appels ou vos messages … Il existe aussi des petits sacs qui ont les mêmes caractéristiques et qui sont plus pratiques à utiliser (voir ici). Ainsi, votre téléphone devient temporairement invisible ! Il est aussi possible d’enlever la carte SIM, ce qui ne sera bientôt plus possible avec les nouvelles puces électroniques « i-sim » et « e-sim », qui seront intégrées au téléphone … Mais il ne faut pas oublier, que même en enlevant la carte GSM SIM, le téléphone reste connecté au réseau (il est toujours possible de contacter les numéros d’urgence comme le 911 en Amérique du Nord par exemple). Enlever la carte SIM, ne vous protègerait donc pas entièrement de l’anonymat.

Il existe sur le marché quelques modèles de téléphones qui vous promettent des appels sécurisés et non traçables. Faites attention, car de nombreux appareils ne le sont pas réellement. Pour sécuriser une communication, il faudrait encoder la conversation de bout en bout, ce qui signifie que votre interlocuteur devra aussi utiliser le même outil pour vraiment sécuriser la communication, et ceci est souvent illégal dans bien des pays. Réservé aux organisations militaires ou gouvernementales et très réglementées, il est souvent très difficile de le faire. De plus, votre téléphone va rester traçable avec la puce GPS qu’il intègre, à moins de la désactiver physiquement ou d’y crypter sa signature, là encore, cette fonction n’est pas vraiment disponible pour monsieur ou madame Tout-le-Monde !

Un des rares compromis que j’ai trouvé est 2 modèles de téléphone de la compagnie américaine « Purism » qui a pour mission de mieux protéger votre vie numérique et qui mérite d’être mieux connue. Voici ce que sont les « Liberty Phone » et le « Librem 5 », deux téléphones cellulaires intelligents qui permettent entre autres choses :

- De désactiver le GPS (avec un commutateur sur le côté) ;

- Mais aussi le WiFi, le Bluetooth, le signal cellulaire, le microphone et la caméra ! (toujours avec ces interrupteurs sur le côté du téléphone) ;

- De pouvoir facilement enlever et remplacer la batterie ;

- Qui utilise son propre système d’exploitation « Pure OS » (en “Open Source”) ;

- De sécuriser vos communications audio, textos et Internet (via des plans mensuels).

Je n’ai pas eu la chance de tester ces téléphones, et je ne peux donc pas être très critique envers ces modèles. Ce téléphone n’est pas parfait, mais il vous permet de contrôler vos communications quand vous le souhaitez. La plateforme « Pure OS » va certainement limiter vos applications, mais va aussi les sécuriser plus facilement, simplement parce qu’elle est moins connue et donc moins populaire auprès des pirates.

Voici une petite vidéo qui montre les fonctions du téléphone, offert en “Open Source” :

D’autres marques sont disponibles, mais ont la fâcheuse tendance à ne pas rester longtemps sur le marché. Méfiez-vous aussi des modèles asiatiques qui intègrent bien souvent, des portes dérobées, à cause des lois de certains pays autoritaires obligeant les fabricants à donner à leur gouvernement, les données et le code de leurs applications.

Certains modèles très populaires se disent “sécurisés” (voir l’article de Tom’s Guide ici), mais je n’y crois pas. Il y a cependant une nuance à faire entre “sécurisé” et “protection de la vie privée”. Votre téléphone peut être sécurisé, mais ne va pas nécessairement vous protéger contre les indiscrétions. Avoir la possibilité de bloquer des informations quand vous le souhaitez vous permet ce choix, Apple et Samsung (et bien d’autres) ne l’offrent pas vraiment.

Alors, quelle est la meilleure solution pour rester anonyme ? C’est encore de ne pas utiliser de cellulaire, mais ça, c’est une autre histoire !

Sources :

- https://xperylab.medium.com/the-dark-phones-encrochat-criminals-are-building-their-own-communication-system-474f3aeef759

- https://puri.sm/products/liberty-phone/

- https://puri.sm/products/librem-5/

- https://www.amazon.ca/s?k=mission+darkness+faraday+bags

- https://www.tomsguide.fr/voici-les-3-smartphones-les-plus-securises-du-marche-en-2023/